可持续发展 | 治理信息安全

基本理念

治理

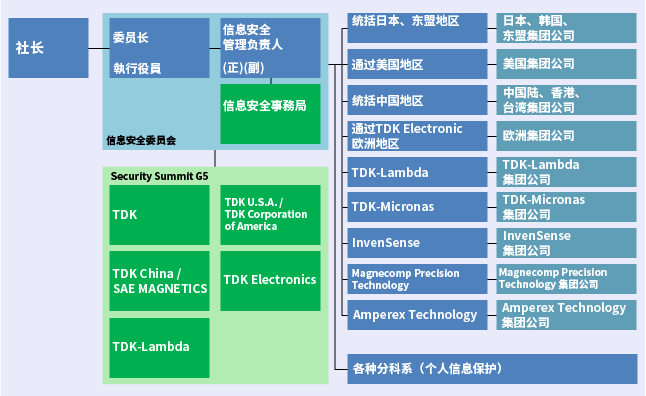

我们设立了直接隶属于经营会议的“信息安全委员会”,并根据风险对整个集团的信息安全采取措施。信息安全委员会由执行董事担任委员长,每季度向代表取缔役社长CEO汇报一次,每年向监事汇报两次。

此外,我们还将总部职能部门和全球地区总部的代表增补为非常任委员,建立了能够根据主题随机应变的体制,以加强治理。

我们在各公司设立了信息安全管理员,并建立了在发生信息安全事件或团队成员(员工)发现可疑情况时向信息安全委员会报告的制度。我们还根据事件的严重程度和紧急程度,根据上述治理体系制定了报告途径。此外,如果发生或检测到重大事件,信息安全委员会将与危机管理委员会合作,迅速做出应对。

信息安全教育

TDK集团为团队成员提供信息安全教育和电子邮件培训,以维护和提高信息安全。

我们将继续加强对团队成员的教育和培训,包括反映最新的安全形势,并在整个TDK集团应对仅靠系统无法弥补的风险。

战略

我们将信息安全视为一项重要的经营议题,因为网络攻击可能导致生产、销售、市场营销和研发等活动停止,或因信息泄露而导致信任和信心丧失,从而对业务造成重大影响。

我们根据NIST(美国国家标准研究所)网络安全框架(①治理、②识别、③防御、④检测、⑤应对、⑥恢复)加强信息安全措施,以防止事故发生时造成损害并将损失降至最低。

[主要举措]

-

构建TDK Zero Trust(②识别、③防御、④检测)

我们致力于建立TDK Zero Trust,以防止损害并将损害降至最低。

Zero Trust是一种始终限制和监控对所有用户、设备和网络的访问,以防止外部攻击并遏制向内部扩散的措施。构建适合TDK业务环境的TDK Zero Trust。 -

供应链安全(①治理)

为了确保TDK的业务活动不中断,我们正在采取措施,监控和改善TDK以及整个 TDK集团供应链的信息安全状况。 -

内部欺诈风险对策(③防御、④检测、⑤应对)

为了防止信息泄露导致信任和信誉受损,我们将利用人工智能监控工具等手段预防内部欺诈。 -

事件应对(⑤应对、⑥恢复)

为了最大限度地减少损失并确保快速恢复,我们建立了CSIRT(Computer Security Incident Response Team,计算机安全事件响应小组)来应对信息安全事件,并在CSIRP(Computer Security Incident Response Plan,计算机安全事件响应计划)中规定了信息安全事件发生时的响应体制和响应计划。

风险管理

信息安全委员会负责调查最新的安全形势,并向管理层汇报。对于值得关注的风险,该委员会负责监控TDK集团内部的应对措施实施情况,确定需要应对的适当措施,并在TDK集团范围内推广。

我们还与ERM(Enterprise Risk Management)委员会合作,共同应对企业层面的风险。

对于外部风险,我们始终从进行网络攻击的黑客的角度评估互联网方面的风险,并对需要应对的高风险漏洞迅速采取行动。

我们网站的外部攻击已被网站保护服务拦截。

对于内部风险,我们已采取措施防止团队成员将信息带到公司外部。

指标和目标

中长期目标

-

TDK Zero Trust

我们致力于建立TDK Zero Trust,以防止损害并将损害降至最低。Zero Trust是一种始终限制和监控对所有用户、设备和网络的访问,以防止外部攻击并遏制向内部扩散的措施。构建适合TDK业务环境的TDK Zero Trust。 -

使用外部公共环境评估系统进行漏洞评估

继续获得800分以上(满分950分,A级)

2024年度:定义TDK Zero Trust并制定中期目标。

2026年度:作为中期最后一年,实现目标。

2024年度的目标和业绩

| 2024年度的目标 | 业绩 |

|---|---|

| 定义TDK Zero Trust并制定中期目标 | 定义TDK Zero Trust,制定中期目标并努力实现 |

|

使用外部公共环境评估系统进行漏洞评估 整个评估对象系统 继续获得800分以上(满分950分,A级) |

所有评估系统均获得800分以上(A级) |

[主要业绩]

根据NIST的网络安全框架,我们加强了信息安全措施。

- 从互联网角度(使用外部公开环境评估系统)评估整个TDK集团的漏洞,识别漏洞并进行改进(②识别、③防御、④检测)

- 确认供应链的信息安全状况并支持改进。扩大TDK集团的活动(①治理)

- 持续开展信息安全事件培训(针对管理层、海外基地等)(⑤应对、⑥恢复)

- 针对内部欺诈风险,在海外基地部署人工智能监控工具,强化内部欺诈风险防范(③防御、④检测、⑤应对)

- 开展信息安全教育和电子邮件培训(③防御)

评估和今后的举措

2024年度是建设活动的第一年,我们在整个TDK集团明确定义了TDK的Zero Trust,并制定了实现该目标的计划。

本期,我们与TDK集团各公司合作,建立了体系并推进相关活动。

到2026年,我们的目标是实现2024年制定的中期最后一年的目标。

举措

加强信息安全的举措

-

建立TDK Zero Trust

2024年度,我们定义了TDK Zero Trust,制定中期目标并努力实现。 -

供应链安全

为了确保TDK的业务活动不中断,整个TDK集团实施了以下措施,监控和改善TDK以及整个供应链的信息安全状况。

鉴于最新的安全局势,我们扩大了活动范围。- 通过调查问卷确认信息安全管理体系和运用规则

- 使用外部公开环境评估系统确认漏洞

- 通过个别调查确认实际运用状况

-

内部欺诈风险对策

为了防止信息泄露导致信任和信誉受损,我们将人工智能监控工具的部署范围扩大到海外基地,并实施了内部欺诈风险对策。 -

事件应对

我们对管理层进行了事故培训,以重新认识管理层的职责和应对措施。

我们在国内和海外基地对实际负责人进行了事故培训,并再次确认了事故发生时的应对程序。

[在伙伴关系构建宣言中介绍我们的活动]

在供应链安全活动中,中小企业厅的伙伴关系构建宣言举措事例集中介绍了本公司的活动。

信息安全教育

TDK集团每年至少为团队成员提供一次信息安全教育和针对性的电子邮件培训,以维护和提高信息安全。

本集团各基地均对电脑使用者进行信息安全教育,有关教育的内容及频率,将根据各基地所处的环境及情况加入适当的内容。

各基地还会进行邮件训练,模拟实际攻击邮件的邮件发送给团队成员,确认打开附件的人数和点击URL的人数。

识别和改进漏洞

我们始终从进行网络攻击的黑客的角度在全球范围内监控TDK系统在互联网方面的风险,并对需要应对的高风险漏洞迅速采取行动。

此外,TDK集团每年至少进行一次第三方漏洞诊断,以识别和改进信息安全管理状况中的漏洞。

加强安全事件应对

我们建立了CSIRT(Computer Security Incident Response Team,计算机安全事件响应小组)来应对信息安全事件,并在CSIRP(Computer Security Incident Response Plan,计算机安全事件响应计划)中规定了信息安全事件发生时的响应体制和响应计划。

TDK集团制定了信息安全业务连续性计划(IT-BCP),以预先确定信息安全事件发生时的应对措施。此外,我们每年至少进行一次IT-BCP培训,并根据培训结果定期审查计划。

信息安全管理外部认证

TDK集团的一部分基地已获得德国汽车工业协会制定的信息安全认证标准TISAX(Trusted Information Security Assessment Exchange)。

个人信息保护

TDK致力于根据《TDK隐私政策》保护个人信息和隐私。

TDK还制定了《TDK个人信息保护基本方针》作为《TDK隐私政策》的一部分,该方针适用于TDK处理所有个人信息的方式。

相关信息

TDK集团将个人信息视为信息安全的一部分,并致力于通过信息安全体系妥善管理个人信息。我们每年都会确认个人信息管理状况,并根据结果进行纠正和改进。

我们在信息安全委员会下设立了个人信息保护小组委员会,作为负责保护个人信息的组织,并作为个人信息处理相关咨询的窗口。

隐私侵犯投诉

2024年度,集团旗下公司未收到任何客户隐私侵犯或客户数据丢失的报告,也未收到任何客户投诉。此外,也没有出现客户数据被二次利用的案例。